CRA Compliance als Broncode.

De Cyber Resilience Act vereist een volledige SBOM, een Technical Compliance File en continue CVE-monitoring voor elk product met digitale elementen op de EU-markt. LEONA genereert dit automatisch — voor elke build, elke release.

Van firmware-build naar juridisch dossier. Zonder handmatig werk.

LEONA analyseert uw gecompileerde binaries, mapt elke component aan Annex I van de CRA, en genereert een volledig Technical Compliance File — klaar voor uw notified body.

SBOM & TCF

Alles wat u nodig heeft voor CRA-conformiteit

Binaire SBOM

Elk component. Elke dependency.

LEONA analyseert uw gecompileerde firmware — niet alleen manifest-bestanden. Elk kernel-module, elke open-source library, elke gelinkte dependency wordt geïdentificeerd en aan Annex I gemapt.

Technical Compliance File

Klaar voor notified body

Het TCF — inclusief kwetsbaarheidsrapportage, exploitabilityanalyse en verplichte disclosure-procedures — wordt automatisch aangemaakt. Gegenereerd na elke succesvolle build.

CVE-detectie

Realtime kwetsbaarheidsbewaking

LEONA monitort continu de NVD en CERT-feeds voor uw productversies. Bij een kritieke kwetsbaarheid wordt automatisch een meldingsdossier aangemaakt conform Art. 14 CRA.

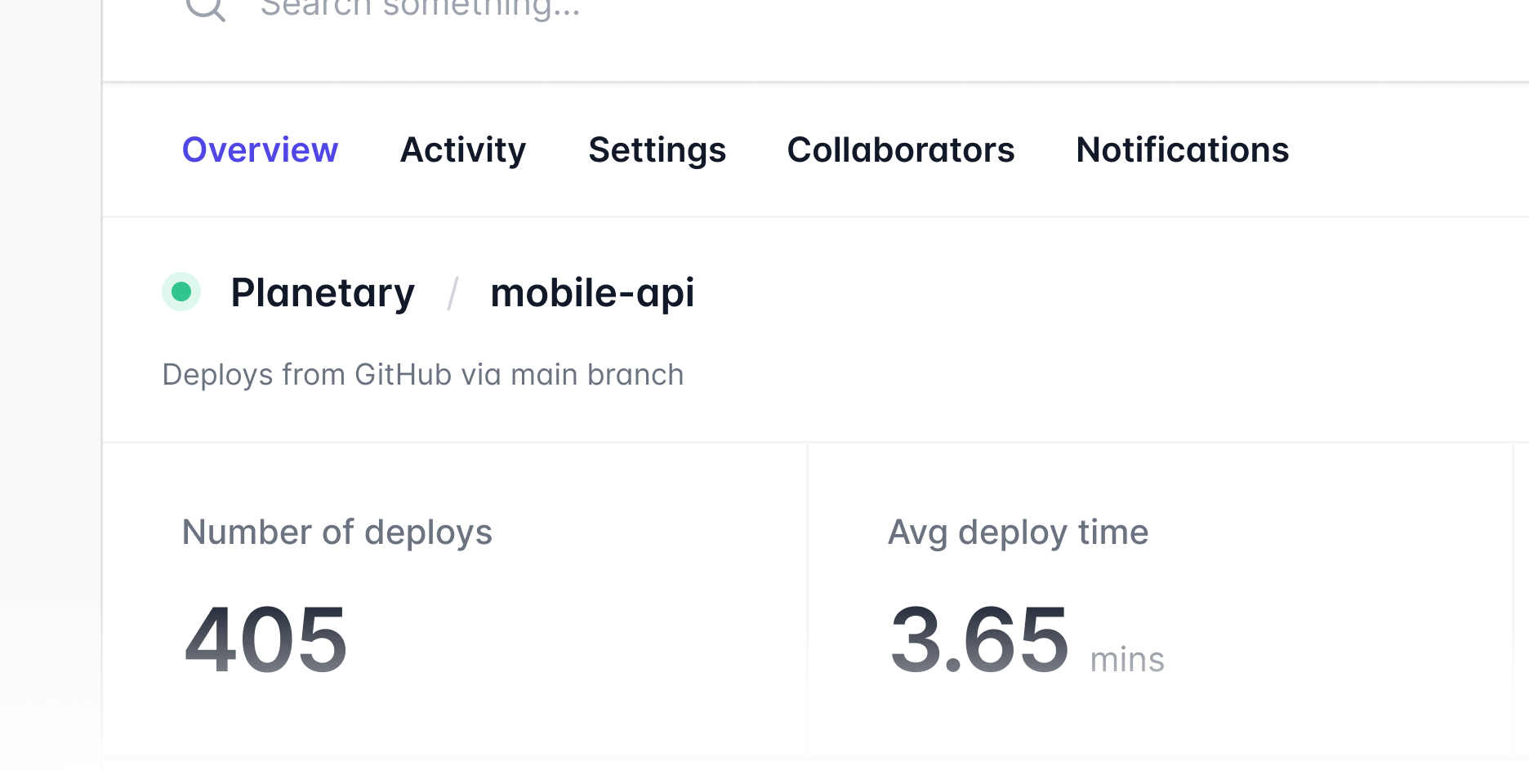

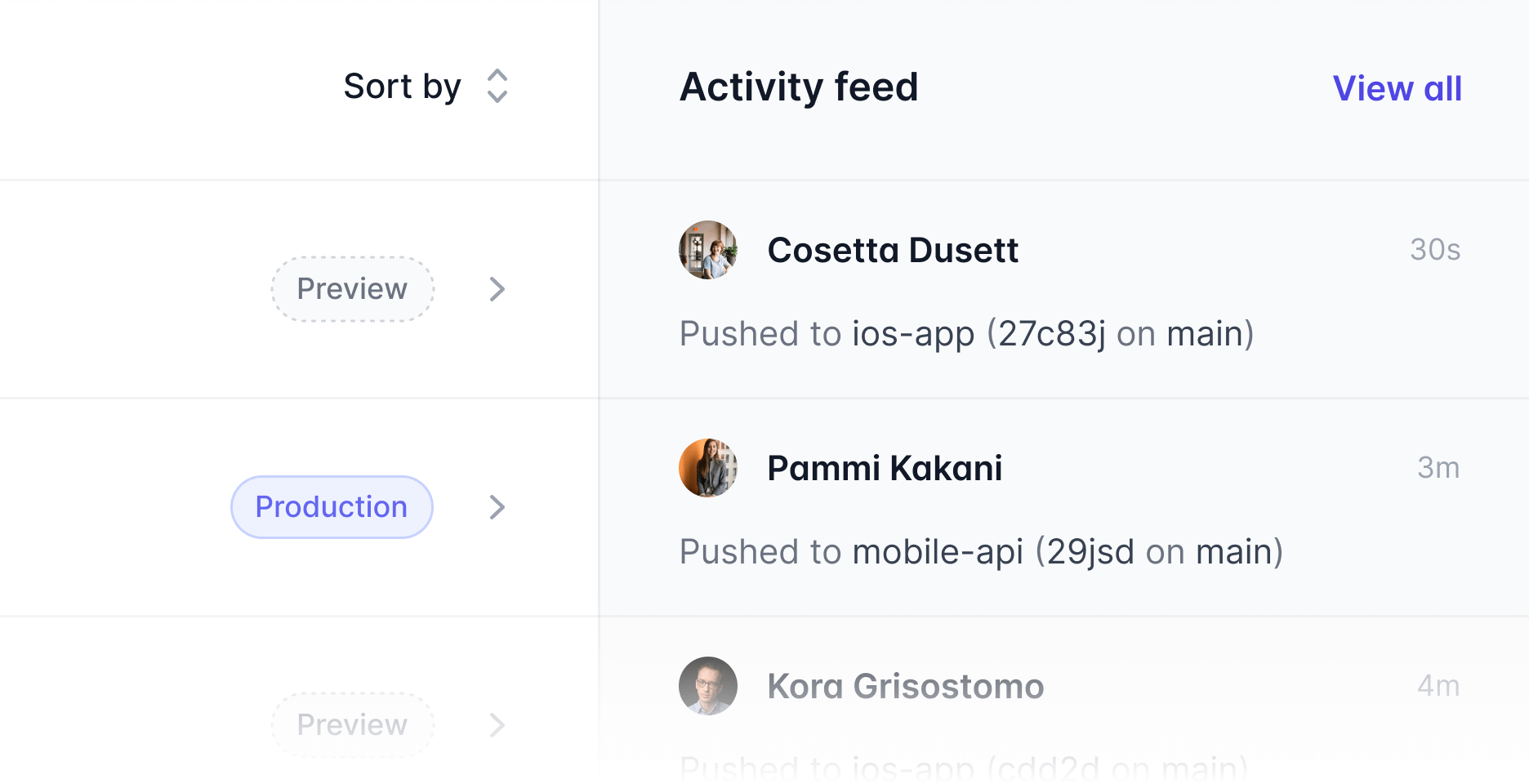

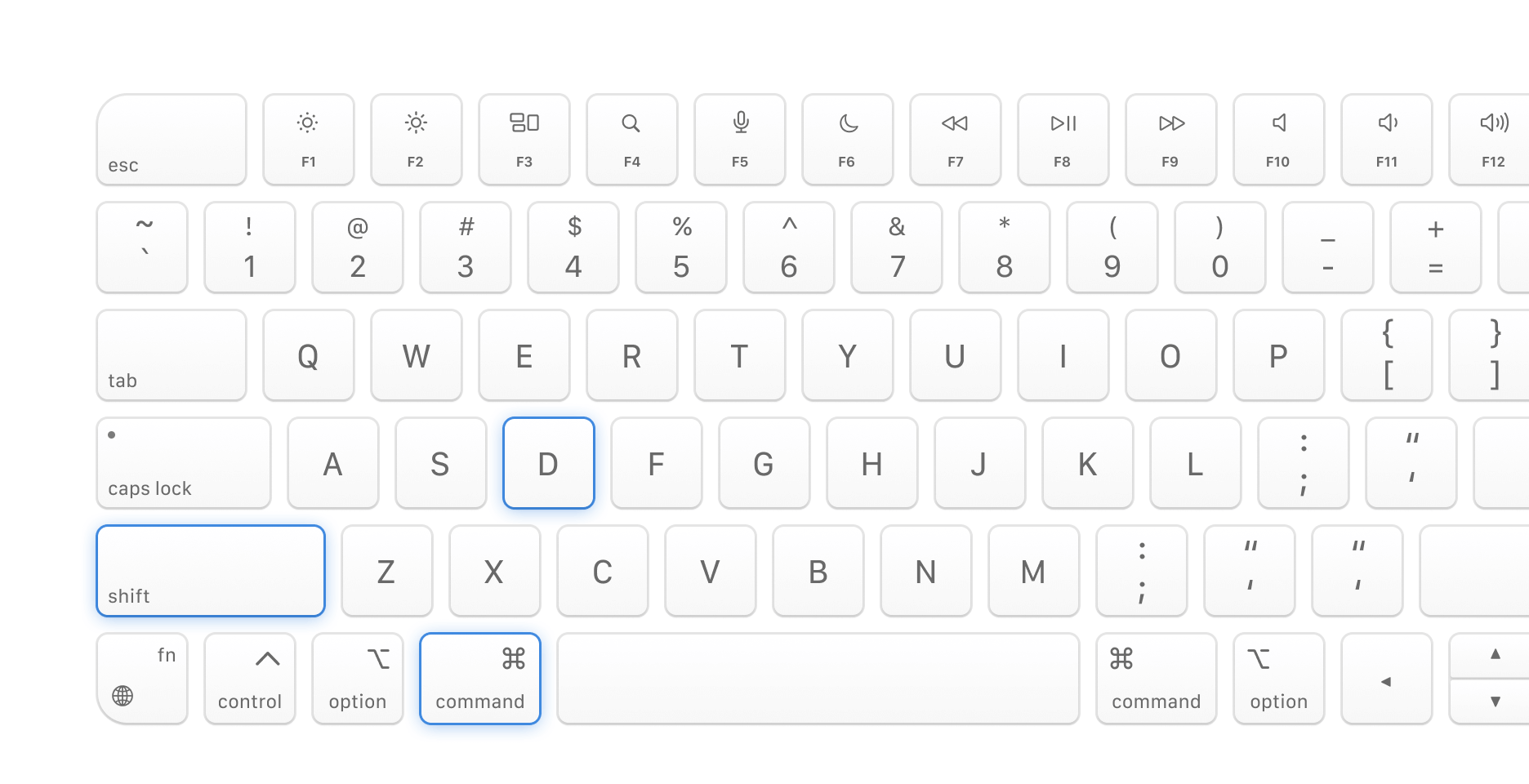

CI/CD Integratie

Pipeline-agnostisch

Integreer via een CLI-stap in GitHub Actions, GitLab CI, Jenkins of Bitbucket. Elke build triggert automatisch een compliance-check. Geen aparte workflow vereist.

Continue Monitoring

Na release: altijd in scope

CRA-verplichtingen eindigen niet bij release. LEONA bewaakt uw productversies na publicatie en genereert meldingsdossiers zodra een nieuwe CVE uw componenten raakt.

Alles inbegrepen

Één platform voor de volledige CRA-levenscyclus

Van eerste build tot post-release monitoring — LEONA dekt elke verplichting uit de Cyber Resilience Act, artikel per artikel.

- Annex I mapping

- Elke component automatisch gemapt aan de essentiële veiligheidsvereisten van Annex I.

- Art. 14 meldingsplicht

- Automatische meldingsdossiers binnen de wettelijke termijnen: 24u, 72u en 14 dagen.

- Kwetsbaarhedenbeheer

- Continue CVE-monitoring per productversie na publicatie op de EU-markt.

- Coordinated Disclosure

- LEONA genereert de verplichte disclosure-procedure conform Art. 13 §6 en 7.

- CSIRT-rapportage

- Meldingsformulieren klaar voor directe indiening bij uw nationale CSIRT.

- Build-pipeline integratie

- GitHub Actions, GitLab CI, Jenkins en Bitbucket Pipelines — pipeline-agnostisch.

Vraag uw CRA-demo aan

Zien hoe LEONA uw Yocto-build of firmware-pipeline analyseert? Wij starten een live scan op uw eigen binaries — geen uploadplichtige broncode, geen vertrouwelijkheidsrisico.

Veelgestelde vragen over CRA

- Vallen open-source componenten die wij integreren ook onder de CRA?

-

Ja. Als u een open-source component integreert in een commercieel product dat u op de EU-markt brengt, bent u als fabrikant volledig verantwoordelijk voor die component. Art. 13(5) verplicht u due diligence uit te voeren. 'We haalden het van GitHub' is geen verweer.

- We hebben al een SBOM-tool. Wat doet LEONA dat die niet doet?

-

Een SBOM-tool genereert een lijst. CRA Art. 14 vereist dat u bij een actief misbruikte kwetsbaarheid binnen 24 uur uw CSIRT meldt. LEONA monitort continu, detecteert wanneer een component actief wordt misbruikt, start de meldingstimer en bewaakt de drie wettelijke deadlines.

- Geldt de CRA ook voor softwareproducten, of enkel hardware?

-

De CRA geldt voor alle producten met digitale elementen — zowel hardware als software — die op de EU-markt worden gebracht en een directe of indirecte netwerkverbinding hebben. Puur interne software zonder netwerkconnectie valt buiten scope.

- Wat is de deadline voor de CRA?

-

De CRA is van kracht per 11 december 2024. De conformiteitsverplichtingen voor fabrikanten gaan in op 11 december 2027. De meldingsplicht voor kwetsbaarheden (Art. 14) geldt eerder: vanaf 11 september 2026.

- Vervangt LEONA een notified body voor klasse I en II producten?

-

Nee. Voor klasse I en II producten (Annex III/IV) blijft een conformiteitsbeoordeling door een aangemelde instantie wettelijk verplicht. LEONA bereidt alle documentatie voor zodat die beoordeling sneller en goedkoper verloopt.